概要

このドキュメントでは、パロアルトネットワークファイアウォールで DNS プロキシ機能を有効、構成、および検証する方法について説明します。

手順

Web UI について:

- [ネットワーク] > [DNSプロキシ] に移動します。

- [追加] をクリックして、[DNS プロキシ] ダイアログを表示します。

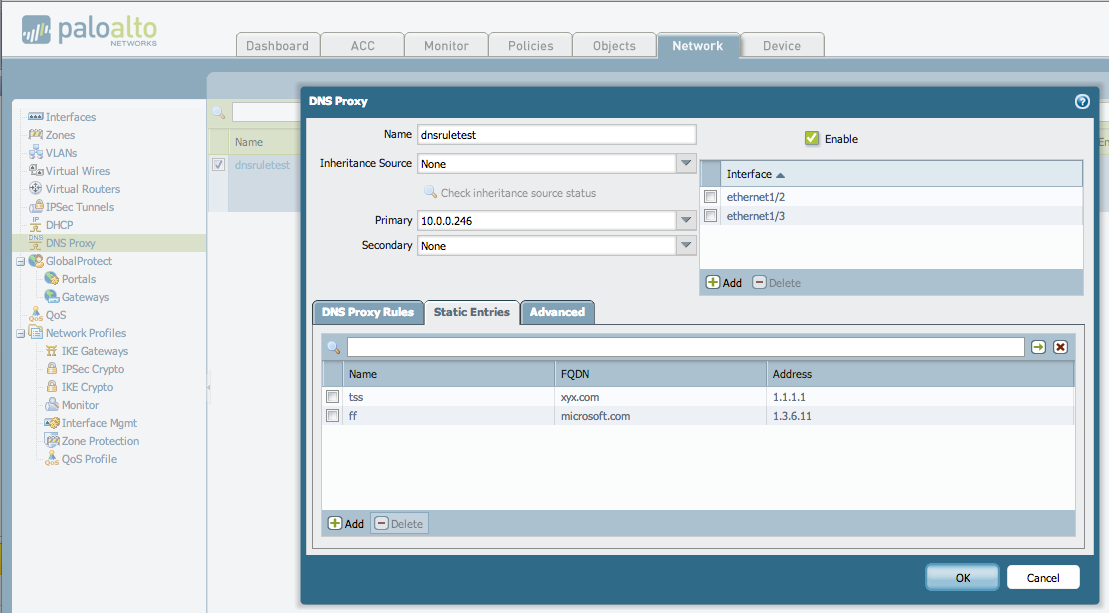

- DNS プロキシを有効にするインターフェイスを選択します。下図では、インターフェイスイーサネット1/2 および1/3 で DNS プロキシが有効になっています。

- ファイアウォールが DNS クエリを転送するプライマリおよびセカンダリサーバーを選択します。

この例では、イーサネット1/2 および1/3 インターフェイスで DNS プロキシが有効になっている構成を示しています。プライマリ DNS サーバーは10.0.0.246 で構成されています。

- 静的エントリは、DNS プロキシに追加できます。[静的エントリ] タブに、FQDN と関連するアドレス情報を入力します。

- パロアルトネットワークファイアウォールは、DNS サーバーから得られた結果をキャッシュするように構成することができます。dns キャッシュの構成の詳細については、「dns プロキシのキャッシュを構成する方法」を参照してください。

注:キャッシュに DNS エントリが見つからない場合、ドメインは静的エントリリストと照合されます。一致が発生した場合は、対応するアドレスが提供されます。一致するものがない場合、dns 要求は構成されたプライマリまたはセカンダリ dns サーバーに転送されます。dns クエリのソースは、dns 要求の進入インターフェイスで、この場合、ethernet1/2 または ethernet1/3 のいずれかになります。

- [dns プロキシルール] タブでルールを構成することにより、パロアルトネットワークファイアウォールは、選択したドメインを、構成されたプライマリおよびセカンダリとは異なる dns サーバーに転送できます。この例では、techcrunch.com が10.0.0.36 の dns サーバーに転送される dns プロキシルールを示しています。

注:パロアルトネットワークファイアウォールは、逆引き DNS プロキシルックアップを実行することもできます。クライアント側で、dns プロキシが有効になっているインターフェイスの IP アドレスを使用して、クライアントの dns サーバー設定を構成します。

CLI について:

> 構成

# ネットワークの dns を設定する-プロキシ dnsruletest インターフェイス ethernet1/2 有効 yes

# 設定ネットワークの dns-プロキシ dnsruletest デフォルトのプライマリ10.0.0.246

# 設定ネットワーク dns の-プロキシ dnsruletest 静的エントリ tss ドメイン xyx.com アドレス1.1.1.1

# 設定ネットワークの dns-プロキシ dnsruletest ドメイン-サーバーは、プライマリ10.0.0.246 ドメイン名 yahoo.com をキャッシュしないテスト

# コミット

検証

次のコマンドを使用して、DNS プロキシを確認します。

> dns の表示-プロキシの統計情報すべて

名前: dnsruletest

インタフェース: ethernet1/2 ethernet1/3 ethernet1/4

カウンタ:

ホストから受信したクエリ:12

ホストに返される応答:12

サーバーに転送されたクエリ: 6

サーバーから受信した応答: 6

保留中のクエリ: 0

TCP: 0

UDP: 0

--------------------------------------

> dns の表示-プロキシキャッシュのすべて

名前: dnsruletest

キャッシュの設定:

サイズ: 1024 エントリ

タイムアウト: 14400 秒

ドメイン IP/名前の種類クラスの TTL のヒット

------------------------------------------------------------------------------

2.2.2.4.inの evel3.net の PTR を 60598 1 で

デバッグ情報の詳細については、dnsproxyd を参照してください。

> 尾ははい mp-ログ dnsproxyd に従ってください

既定では、同じゾーントラフィックが許可されますが、"すべて拒否" 規則が設定されている場合は、トラフィックを許可するためにセキュリティ規則が必要です。 DNS トラフィックを許可するセキュリティ規則を追加します。

注: DNS プロキシルールは、ファイアウォールの管理インターフェイスから開始されるトラフィックには適用しません。 たとえば、管理インターフェイスから、dns プロキシで定義されたものに対して ping を実行しようとしても、dns プロキシルールは使用せず、代わりにサーバーからの dns 値になります。

また見なさい

管理インターフェイスは dns プロキシオブジェクトを介して dns プロキシルールと静的エントリを使用できますか。

DNS プロキシを有効に不審な DNS クエリをブロック

所有者: sdurga